DMARC 단계적 롤아웃: 94% 기업이 안전 장치를 건너뛰는 이유

Q1 2026 데이터에서 시행 도메인의 94%가 DMARC pct 단계적 롤아웃을 건너뛰고 100%로 직행합니다. DMARCbis는 pct를 곧 제거합니다. 무엇을 의미하는지 정리했습니다.

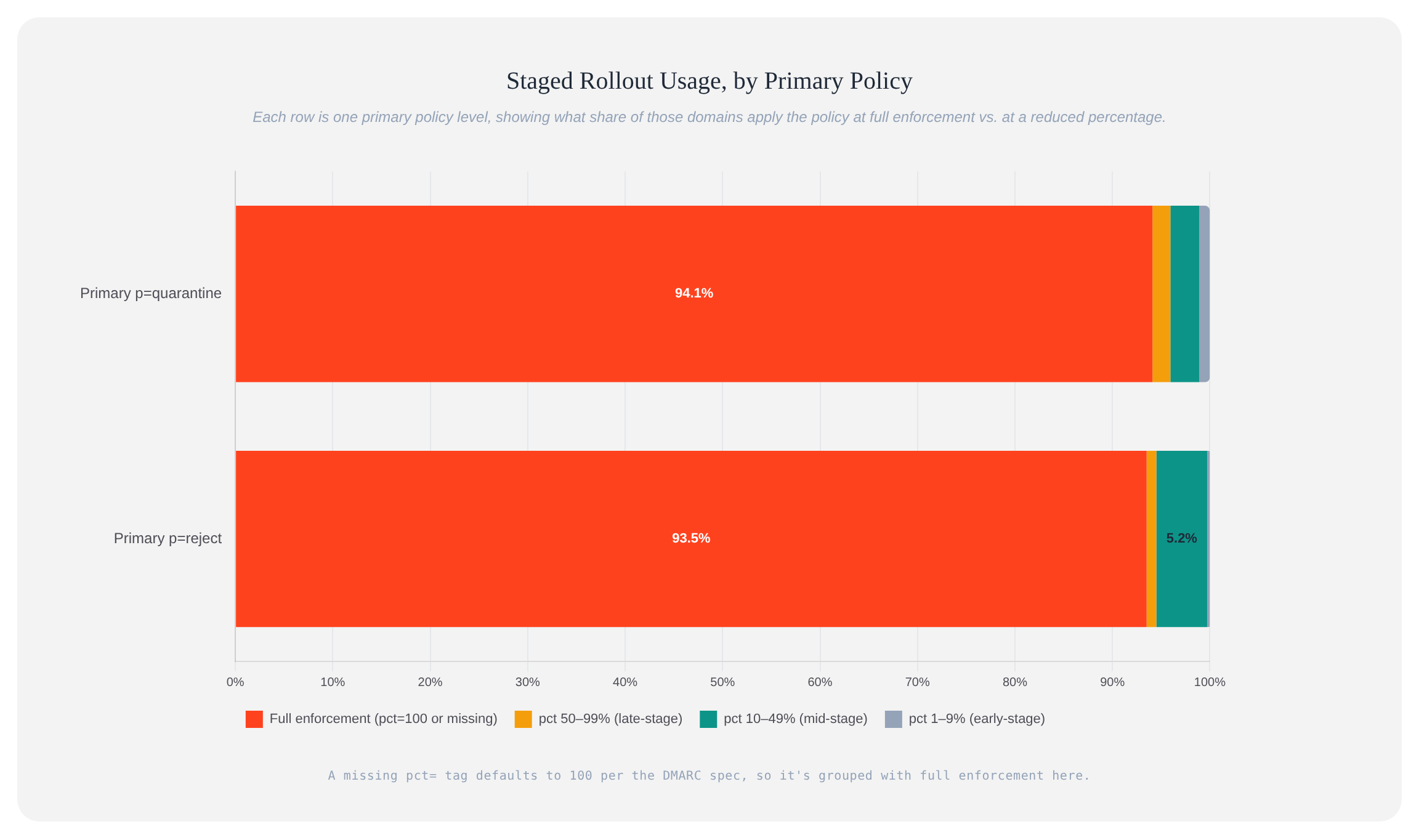

DMARC에는 정책을 점진적으로 강화하기 위한 안전 장치가 내장돼 있습니다. 이 장치를 단계적 롤아웃이라고 부르며, 인증에 실패한 메일에 새 규칙을 이번 주는 25%, 다음 주는 50%, 그다음 주는 100% 적용하는 방식입니다. "정상 메일을 깨뜨리지 않고 어떻게 시행할 것인가"라는 질문에 대한 표준의 공식 답변이 바로 이 방식입니다. DMARCeye의 Q1 2026 데이터셋에서는 quarantine으로 전환한 도메인의 94.1%, reject로 전환한 도메인의 93.5%가 첫날부터 정책을 100%로 적용하고 있어, 이 안전 장치를 쓰는 도메인은 사실상 거의 없습니다. 그리고 곧 등장할 DMARCbis 표준(사실상 DMARC 2.0)은, 아마도 이런 이유에서, 이 장치를 아예 제거하려 하고 있습니다.

이 글은 DMARCeye의 Q1 2026 산업 보고서에서 단계적 롤아웃 관련 결과를 풀어 설명합니다. 12개의 차트와 방법론을 모두 담은 보고서 전문은 아래에서 받아볼 수 있습니다.

pct가 본래 하기로 했던 일

최초의 DMARC 표준(RFC 7489, 2015년)에는 안전한 롤아웃을 위한 조정 노브로 pct=가 포함돼 있었습니다. 의도는 이렇습니다. 도메인 소유자가 p=none에서 p=quarantine 또는 p=reject로 옮겨갈 때, 먼저 pct=10으로 설정합니다. 그러면 수신 서버는 인증 실패 메시지의 10%에만 새 정책을 적용하고, 나머지 90%는 도메인이 여전히 p=none인 것처럼 처리합니다. 무언가 잘못되더라도 영향은 메일의 일부에만 국한되며, 피해가 커지기 전에 롤백할 수 있습니다.

이 장치는 시행으로 옮겨가는 데 따르는 위험 인식을 낮추기 위해 설계되었습니다. 이론적으로는 pct=10으로 두고 보고서를 관찰한 뒤 pct=25로 올려 다시 관찰하고, 이어서 pct=50, 마지막에 pct=100으로 단계적으로 진행할 수 있습니다. 그런데 실제로는 거의 아무도 이렇게 하지 않습니다.

Q1 2026 수치가 보여주는 것

데이터셋 안에서 시행 중인 모든 도메인(p=quarantine 또는 p=reject)에 대해 pct=가 설정되어 있는지, 설정돼 있다면 값이 얼마인지 확인했습니다.

- p=quarantine 도메인: 94.1%가 완전 시행(

pct=태그가 없거나pct=100). 1.8%가 후기 단계(50~99%). 3.0%가 중기 단계(10~49%). 1.1%가 초기 단계(1~9%). - p=reject 도메인: 93.5%가 완전 시행. 1.0%가 후기 단계. 5.2%가 중기 단계. 0.3%가 초기 단계.

단계적 롤아웃을 실제로 사용하는 6%는 대부분 10~49% 구간(중기 단계)에 몰려 있습니다. 새 정책을 전면 적용하기 전에 의미 있는 비율의 메일에서 테스트하는 도메인이 있을 법한 구간이 바로 여기입니다. 초기 단계 구간(1~9%)은 사실상 비어 있어, 신중하게 출발하는 도메인은 1.5%도 되지 않습니다.

왜 pct를 쓰는 도메인이 이렇게 적은가

Q1 데이터는 무엇이 일어나고 있는지를 보여줄 뿐, 그 이유까지 설명해 주지는 않습니다. 다음은 고객사 전반에서 우리가 관찰한 패턴이며, 추론이 섞인 해석으로 받아들여 주세요.

- 대부분의 팀은 이미 신중하기 때문에 롤아웃 단계를 건너뜁니다.

p=none에서 시행으로 옮겨가는 팀은 보통 몇 주에서 몇 달에 걸쳐 집계 보고서를 읽고 발신자 인증을 정리합니다. 정책을 전환할 즈음에는 정상 메일이 정렬돼 있다는 확신이 서 있습니다.pct는 이득 없이 진행을 늦추기만 하는 셈입니다. - 도구의 기본 흐름이 pct를 건너뜁니다. 대부분의 DMARC 모니터링 도구는

pct=단계를 권장하지 않은 채 모니터링에서 시행으로 사용자를 안내합니다. 표준 워크플로는 문서화 우선입니다. 발신자를 파악하고, 인증되지 않은 발신자를 정리한 다음, 100%로 진행하는 흐름입니다. - 논리적 어색함이 실제로 존재합니다.

pct=10으로 두면 인증 실패 메일의 90%는 정책이 적용되지 않는 것처럼 처리됩니다. 일부 팀에게는 이게 목적 자체를 무너뜨리는 일이라고 느껴집니다. 부분 시행이 목적이라면 그냥p=none에 머물러 있으면 됩니다. 시행을 하든지, 안 하든지 둘 중 하나라는 시각입니다. - 일부 수신 측은 pct를 일관되지 않게 적용합니다. 모든 수신 메일 서버가

pct=를 같은 방식으로 존중하지는 않습니다. 표준은 "인증 실패 메시지의pct%에 정책을 적용한다"라고 규정하지만, 어떤 수신 측은 이를 엄격히 따르고 어떤 수신 측은 근사치로 처리합니다. 이 장치는 발신자가 감사할 수 없는 수신 측 동작에 의존하고 있는 셈입니다.

DMARCbis는 어차피 pct를 제거합니다

곧 나올 표준 개정판인 DMARCbis(Q1 보고서 시점에 IETF 워킹 그룹 검토 단계)는 pct= 태그를 완전히 제거합니다. 대체재는 이진 테스트 플래그인 t=y입니다. 도메인은 테스트 모드이거나 그렇지 않거나 둘 중 하나이며, 비율을 조정할 노브는 없습니다.

워킹 그룹의 논의를 풀어서 옮기면 이유는 이렇습니다. pct=는 대다수 운영자가 사용하지 않는 기능이었고, 수신 측에서 일관되지 않게 적용되었으며, 머릿속에서 추론하기에도 복잡한 장치였습니다. 이진 t=y 플래그는 실제 배포 패턴과 맞아떨어집니다. 도메인 소유자들이 점진적으로 진행하지 않는다면, 표준이 그러는 척할 필요는 없다는 결론입니다.

앞으로의 롤아웃에서 pct=를 쓸 계획이었다면, Q1 데이터와 DMARCbis의 방향은 같이 "쓰지 마세요"라고 말하고 있는 셈입니다. 곧장 100%로 점프한 시행 도메인의 94%는 결과적으로 옳은 판단을 한 것이 됩니다. 표준이 그들이 한 일에 맞춰 바뀌고 있는 것입니다.

이 결과가 여러분의 롤아웃에 의미하는 것

지금 p=none에 있고 시행으로 옮겨갈 생각이라면, 현실적인 경로는 다음과 같습니다.

- 2~4주 동안 집계 보고서를 읽으세요. 모니터링 전용 모드의 핵심은 여러분의 도메인 이름으로 무엇이 발송되고 있는지를 보는 것입니다. DMARCeye의 무료 플랜은 도메인 1개를 무료로 다룰 수 있습니다. 모든 정상 발신자를 SPF 또는 DKIM으로 정렬시키고, 가능하면 둘 다 맞추세요.

- 곧장

p=quarantine을 100%로 적용하세요. 인증에 실패한 메일은/dev/null이 아니라 스팸함으로 갑니다. 한두 주 더 보고서를 관찰하세요. 1단계를 제대로 했다면, 실패하는 메일은 사칭뿐일 것입니다. p=reject를 100%로 적용하세요. 실패한 메일은 즉시 거부됩니다. 인증을 깨끗하게 정리해 두었다면 quarantine에서 reject로 넘어가는 변화는 이용자에게 보이지 않습니다.

모니터링과 보고서 분석은 무엇이 인증되고 무엇이 인증되지 않는지 정확히 알려줍니다. 그것만 알면 비율을 조정할 노브는 필요 없습니다.

현재 상태를 확인하세요

여러분의 도메인이 현재 어떤 레코드를 게시하고 있는지 모른다면, 가장 빠르게 확인하는 방법은 아래에 있습니다. 도메인을 입력하면 DMARC 레코드(그리고 게시돼 있다면 SPF와 DKIM)가 표시됩니다.

실무적인 결론

Q1 2026 수치는 DMARC 시행을 점진적으로 진행하는 도메인이 거의 없다는 사실을 보여줍니다. DMARCbis 개정판은 그 판단이 옳았다고 확인해 주고 있습니다. pct=가 본래 하기로 했던 "안전 장치" 역할은 결국 대다수 운영자가 무시한 노브로 끝났고, 그 한 가지 이유는 시행을 제대로 롤아웃하는 방법이 애초에 비율을 조정할 노브를 필요로 하지 않는다는 데 있습니다. 발신자를 문서화하고, 인증을 맞추고, 스위치를 올리세요.