小規模ドメインの3分の1が認証に失敗:Q1 2026の現状

DMARCeyeのQ1 2026レポートでは、月間100通未満を送る小規模ドメインの35.7%がDMARCコンプライアンス50%未満。原因と修正手順をまとめます。

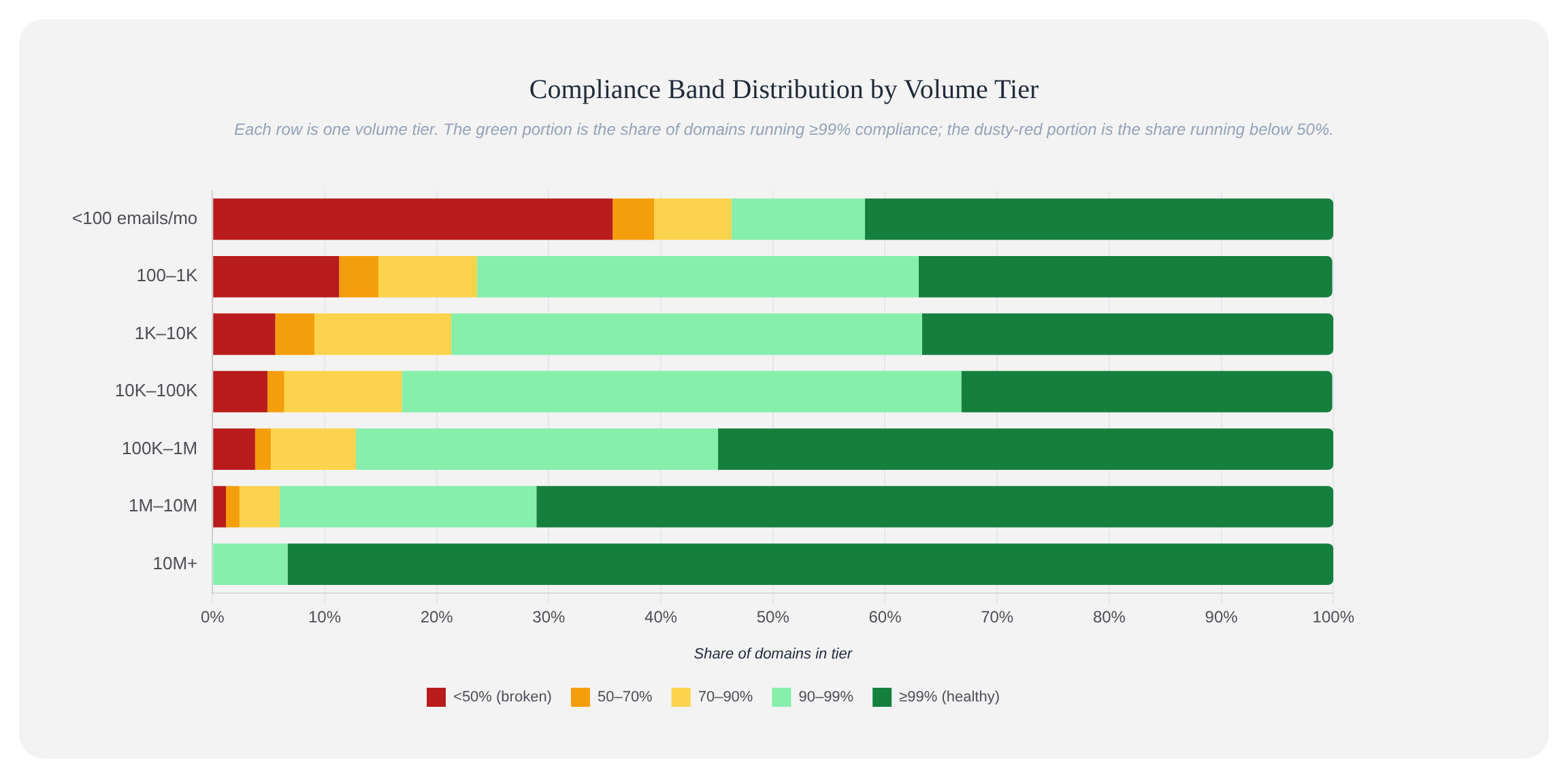

DMARCeyeが継続的にモニタリングしている数千のドメインのなかで、もっとも送信量が少ないグループ、つまり月間100通未満のドメインのDMARCコンプライアンス率は平均62.3%です。これに対して月間1,000万通以上を送る最大手の平均は99.8%。この差だけでも目を引きますが、もっと気になる事実は平均値の下に隠れています。送信量が少ないドメインのうち35.7%はコンプライアンスが50%未満。DMARCの観点で見ると、この層の3分の1以上は事実上機能していません。

この記事では、DMARCeyeのQ1 2026業界レポートから、小規模送信者に関する分析結果を取り上げます。12種類のチャートと方法論を含むレポート全文は、以下からダウンロードできます。

DMARCコンプライアンスにおける「規模のパラドックス」

DMARCeyeのモニタリング基盤から得たQ1 2026のデータは、月間送信量が増えるほど平均コンプライアンスもきれいに階段状に上がっていくことを示しています。

- 月間100通未満:62.3%

- 100〜1,000通:85.7%

- 1,000〜10,000通:89.9%

- 10,000〜100,000通:91.7%

- 100,000〜1,000,000通:93.9%

- 1,000,000〜10,000,000通:97.5%

- 1,000万通超:99.8%

ただし、平均値はばらつきを覆い隠します。各ボリューム階層の内訳を見ると、コンプライアンス50%未満、つまりレポートで「破綻」ティアと呼んでいる層の比率は、送信量が増えるほど一気に下がっていきます。

- 月間100通未満:35.7%がコンプライアンス50%未満

- 100〜1,000通:11.3%

- 1,000〜10,000通:5.6%

- 1,000万通超:0%。この階層には、コンプライアンス90%を下回るドメインが1つもありません

つまり見出しは「小規模送信者は少しだけ遅れている」ではありません。本当の見出しは、月間100通未満のドメインのうち、おおよそ3分の1は、チェックすると大半が認証に失敗するDMARCの状態に置かれている、ということです。

小規模送信者がつまずく理由

Q1のデータが示しているのはパターンであって、原因ではありません。以下に挙げる理由は、私たちが顧客全体で見てきたパターンであり、データセットから導いた結論ではありません。自社の設定に当てはまるかを確認する出発点として読んでください。

- SPFとDKIMが、最初から正しく設定されていなかった。多くの小規模ドメインはDMARCレコードを公開していますが、自ドメインを名乗って送信する各サービスに対してSPFとDKIMのアラインメントを通す作業が、そもそも行われていません。何もアラインしていなければ、DMARCが認証する対象もありません。

- 忘れられた送信元1つで、率がガタッと下がる。たとえば、月に正規メールを80通送る小規模ドメインが、毎週1通だけ設定不備の会計ツールから請求書を出していると、その単一の送信元だけで認証失敗率が12%になります。送信量が少ない場合、たった1つの不調な送信元が全体の数字を支配します。

- レポートを誰も読んでいない。DMARCの集約レポートには問題が表示されています。ですが、小規模事業者には、それを継続的にモニタリングする担当者がほとんどいません。3か月前に何かを壊した設定不備は、今日もそのまま壊し続けています。

- DMARCレコードを公開しただけで、後続の作業をやっていない。ホスティング事業者やハウツー記事に「公開しろ」と言われたから、という理由で公開しているドメインがあります。レコード自体は正しいのですが、それを下支えする他の設定が何ひとつ整っていません。

モニタリングの目的は、このうちのどれが自分のドメインに当てはまるかを見つけ出すことです。

小規模事業者にとって、これは何を意味するか

自社ドメインから月に数十通のメールしか送っていない場合(注文確認、請求書、ときどきのニュースレター、パスワード再発行、顧客からの問い合わせへの返信など)でDMARCレコードを公開しているなら、いまこの瞬間にも認証が壊れている確率はおよそ3分の1です。それが招く結果は、こうです。

正規メールが、本来よりも頻繁にスパムに振り分けられる。Gmail、Yahoo、各国のプロバイダーといった受信側サーバーは、ドメインに紐づく認証失敗のパターンを継続的に追跡しています。認証設定が壊れていると送信者レピュテーションが下がり、それが配信判断に組み込まれていきます。本来なら数分以内に届くはずの注文確認や請求書が、スパムフォルダに入ったり、遅れて届いたりするようになります。

なりすましは、コストゼロであなたを名乗れる。認証が壊れた状態のp=noneのDMARCレコードは、なりすましを止めません。本物のなりすましの試みによる認証失敗は、自分の正規メールの認証失敗とまったく同じに見えます。受信側サーバーには、両者を区別する手段がないのです。

修正はたいてい小さな作業で済む。設定不備の送信元が1つ、SPFのincludeが1つ抜けている、DKIMキーがDNSに公開されていない。小規模ドメインは表面積も小さい分、調査もそれだけ短く済みます。

修正の手順

自社ドメインが「月間100通未満」階層にあって、自分が35.7%の破綻グループに入っていないかを確認したい場合、道のりは短いです。

ステップ1:DMARCeyeのDNSチェッカーで無料診断する。下のフォームに自分のドメインを入力してください。DMARCレコードがそもそもない場合、それはそれで別の問題です(とはいえ、ご安心を。小規模ドメインの大半はそうです)。DMARCレコードはあるのにSPFやDKIMが見当たらない場合、もう問題は見つかったも同然です。

ステップ2:DMARCレポートを2〜4週間読み込む。レポートを流し込み始めてください。DMARCeyeの無料プランなら1ドメインをカバーできます。レポートには、自ドメインを名乗って送信しているサービスがすべて表示されます。小規模事業者の場合、リストはたいてい短いです。ESP、ホスティング事業者のメールリレー、請求書ツール、もしかすると問い合わせフォーム、その程度です。それぞれが正規のサービスかを確認し、認証されているかどうかをチェックします。

ステップ3:認証されていないものを認証する。大半のESPやメールツールは、DKIM設定の手順を順を追って案内しています。どうしても認証できないサービスがあれば、認証できる別のサービスに乗り換えてください。

ステップ4:p=noneからp=quarantineへ、そしてp=rejectへ進む。レポートが2週間ほどクリーンな状態を保てたら、ポリシーを厳しくします。失敗したメッセージはまずスパムに送られ(p=quarantine)、続いて受信そのものが拒否されます(p=reject)。

このプロセス全体は、ほとんどの小規模事業者にとって、調査は半日、確認は2週間ほどで済みます。

実務上の結論

小規模送信者がDMARCコンプライアンスの「破綻」ティアに偏って多いのは、送信量が少ないと、たった1つの設定不備で率が大きく動いてしまうからです。良いニュースは、小規模送信者は表面積も小さいということ。レコードが1つ足りない、ツールが1つアラインしていない、サービスが1つ忘れられている。これを見つけて直せば、クリーンな運用ができている小規模ドメインの仲間入りをする現実的なチャンスがあります。Q1のスナップショットでは、小規模送信者の41.8%はすでにコンプライアンス99%以上に達していました。