2社のベンダーがメールの半分を握る: Q1 2026のベンダー集中レポート

DMARCeyeのQ1 2026データでは、KlaviyoとAmazon SESの2社で全メールの58.4%を占めます。送信元の集中とDKIM依存の実態を解説します。

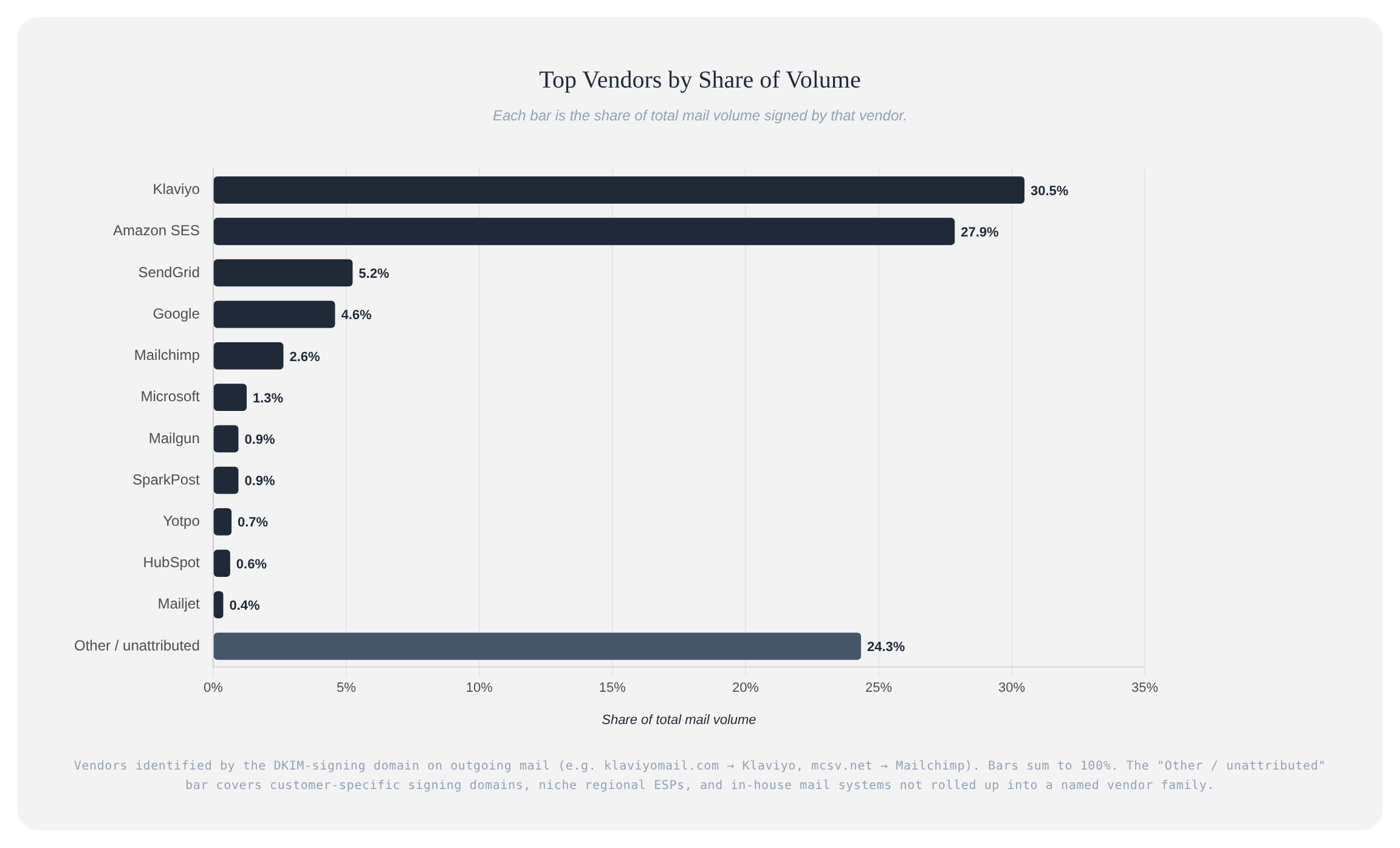

当社のQ1 2026データセットでは、わずか2社のベンダーが全メールの半分以上に署名しています。ベンダーを特定できたメールのうち、Klaviyoの署名は30.5%に出現します。Amazon SESはさらに27.9%を占めます。つまり2社で58.4%です。SendGrid、Google、Mailchimp、Microsoft、Mailgun、SparkPost、Yotpo、HubSpot、Mailjet、そして顧客固有の署名ドメインによるロングテールが残りを分け合っています。マーケティングメールやトランザクションメールを送信している企業であれば、自社のメッセージはこのいずれかの経路を通っている可能性が高く、各ベンダーの認証の扱い方が、本物のメールが受信トレイに届くかスパムに振り分けられるかを左右します。

本記事では、DMARCeyeのQ1 2026業界レポートから明らかになったベンダー集中の傾向を読み解きます。12種類すべてのチャートと方法論を含むレポート全文は、以下からダウンロードできます。

Q1 2026のメール量はどこに集中しているか

各メッセージを送信元のベンダー別に分類しました。送信されるすべてのメールには、送信元ベンダーのデジタル署名が付与されます。klaviyomail.comで署名されたメールはKlaviyo経由、mcsv.netで署名されたメールはMailchimp経由です。以下は上位12ベンダーと、独自の署名ドメインを使うブランド、小規模な地域ベンダー、社内メールシステムをまとめた「その他」枠です。

- Klaviyo: 30.5%

- Amazon SES: 27.9%

- SendGrid: 5.2%

- Google: 4.6%

- Mailchimp: 2.6%

- Microsoft: 1.3%

- Mailgun: 0.9%

- SparkPost: 0.9%

- Yotpo: 0.7%

- HubSpot: 0.6%

- Mailjet: 0.4%

- その他/未特定: 24.3%

ここで2点。第一に、これは非常に偏った分布です。上位2社で58%、それに続く9社の合計で約17%にすぎません。第二に、24.3%を占める「その他」枠の大半は顧客自身が管理する署名ドメインで、つまり相当な量のメールが、受信側からはブランド単位に集約できないドメインで署名されているということです。DKIM署名でグループ化する手法は大手ベンダーには有効ですが、各ドメインが独自の名前で署名するロングテール部分はぼやけてしまいます。

なぜ2社にこれほど集中するのか

Q1のデータが示しているのは集中の事実であり、特定のブランドがなぜKlaviyoやAmazon SESを選んでいるのかは説明していません。以下のパターンは確定的な分析結果ではなく、根拠ある推測として読んでください。

- Klaviyoはeコマースで圧倒的。Shopifyなどのストアフロントは、マーケティングメールのデフォルトとしてKlaviyoを採用しています。注文確認、カゴ落ちフロー、購入後シーケンスをKlaviyo経由で送るようになると、メール量は一気に増えます。

- Amazon SESは裏側のパイプ役。SESの送信量の大部分は直接の顧客ではありません。他のESPやSaaSプロダクトが、大規模で最も安価かつ信頼できる選択肢としてSESを経由してアウトバウンドを送信しているためです。「ツールXでメールを送っている」と聞いたときも、実はそのツールXが裏でSESを使っており、署名としてはSESにカウントされているケースが多くあります。

- 名指しのロングテールはほぼトランザクション系。SendGrid、Mailgun、SparkPost、Mailjetはトランザクションメールや開発者主導の送信に偏っています。顧客あたりの送信量が小さいため、顧客シェアに比べて送信量シェアは小さくなります。

これらの数字はQ1 2026にDKIMで識別可能なドメインから署名された送信量を反映しています。個別のブランドの構成は、平均値とは異なって見えるはずです。

実質的に支えているのはDKIM

これらの数字の内側には、もう1つ重要なパターンが隠れています。ほとんどのベンダーが99%のDMARC準拠率を達成しているのは、SPFとDKIMの両方をパスしているからではなく、SPFがつまずいたときにDKIMが穴埋めしているからです。

最もわかりやすい例はMailchimpです。SPFは89.2%失敗していますが、DMARCのパス率は98.9%を維持しています。DKIMが代わりに機能しているのです。一方、MailgunのDKIMは22.9%失敗しており、これが全体の準拠率を77%まで押し下げています。DKIMが機能しなくなると、他に補うものはありません。

これらのベンダー経由で送信している場合、認証の大部分はDKIMが担っています。アウトバウンドのうち相当な割合で、SPFレコードが送信元IPと整合していない可能性がありますが、DKIMがメッセージを救っているため気付かないことが多いのです。

自分のドメインのDKIM設定を確認する

自分の正規メールが認証パスをDKIMに頼っているのなら、次に確認すべきは「DKIMが自分のドメインで正しく設定されているか」です。下にドメイン名を入力すると、公開されているDKIMレコードを参照し、結果を表示します。

KlaviyoまたはAmazon SES経由で送っている場合に確認すべきこと

マーケティングメールをKlaviyo経由で、トランザクションメールをSES経由で(あるいは両方を)送っており、ドメインに対してこれらのサービスを明示的に認証していない場合、基本的なチェックを行ってください。

- SPF: 両方を含めているか?各ベンダーごとに、ドメインのSPFレコードに専用の行を追加する必要があります。KlaviyoもAmazon SESも、コピーすべき正確な記述を公開しています。一方しか追加されていなければ、もう一方のベンダーから送信されたメールはSPFに失敗し、DKIMだけに頼ることになります。(DNSレコードを自分で編集しないなら、IT担当者かホスティング事業者が5分で対応してくれます。)

- DKIM: 両方が自分のドメインで署名しているか?デフォルトでは、Klaviyoは

klaviyomail.comで、Amazon SESは自社ドメインで署名します。どちらも自分のドメインで署名するよう設定でき、それがDMARCをパスさせる条件になります。署名がベンダー側のドメインのままだと、その送信元のメールはDMARCに失敗します。 - 両方が失敗していると、ドメインがなりすまされやすくなる。自分のメールが届いていても(Gmailは寛容です)、DMARCレポートには本物のベンダーからの認証失敗が記録されます。これはなりすまし試行と同じように見え、時間とともに送信者レピュテーションを蝕みます。

修正自体は小さな作業です。各ベンダーのドキュメントがSPFとDKIMの手順を案内し、コピー&ペーストできる手順を公開していることがほとんどです。難しいのは「そもそもどのサービスが自分の名前でメールを送っているか」を把握することです。DMARCeyeの無料プランは1ドメインをカバーし、自分の名前で署名しているすべてのサービスを集計レポートで週次に表示します。通常、2〜4週間分のデータがあれば、忘れていた送信元を見つけ出せます。

上位2社を使っていない場合に意味すること

24%の「その他」枠に入っているなら、おそらく独自にDKIM署名を設定しているか、より小規模な地域ベンダーを使っています。上位ベンダー集中の話は直接当てはまりませんが、根本のレッスンは同じです。自分の名前で実際に送られているものを把握する唯一の方法が、DMARCの集計レポートだということです。理解していたつもりのドメインから初めて実レポートを読むと、忘れていた送信元と、設定が誤っている送信元が少なくとも1つずつは見つかると考えてください。

DMARC実装の完全ガイドでは、「レコードなし」の状態から強制適用ポリシーまでの手順を網羅しています。2024年2月のGoogleとYahooの送信者ルールは、1日5,000通以上を送る送信者にとって追加の前提条件になります。Q1のレポートでさらに、本物のメールはコンプライアンスを通っていても、ドメインの大半は強制適用に達していないという現状も確認できます。

実務上のまとめ

当社のQ1 2026データセットでは、2社のベンダーがメールの大半を運んでいます。マーケティングメールやトランザクションメールを送っているなら、いずれかの経路を通っている可能性が高いはずです。そしてどのベンダーを使っているにせよ、認証はおそらくSPFがつまずく中でDKIMに支えられている状態です。これは致命的ではありません。SPFがほとんど失敗していてもDMARC準拠率が高い状態は成立します。DKIMがSPFの代わりに通るからです。ただし「高い準拠率」は「自分のドメインで何が起きているか分からない」状態を覆い隠してしまいます。抜け出す道はいつもと同じです。レポートを読み、送信元を文書化し、認証されていないものを修正することです。