Dwóch dostawców podpisuje połowę Twojej poczty

Klaviyo i Amazon SES podpisują 58,4% poczty w danych DMARCeye za Q1 2026. Sprawdź, co to znaczy dla SPF i DKIM Twojej domeny.

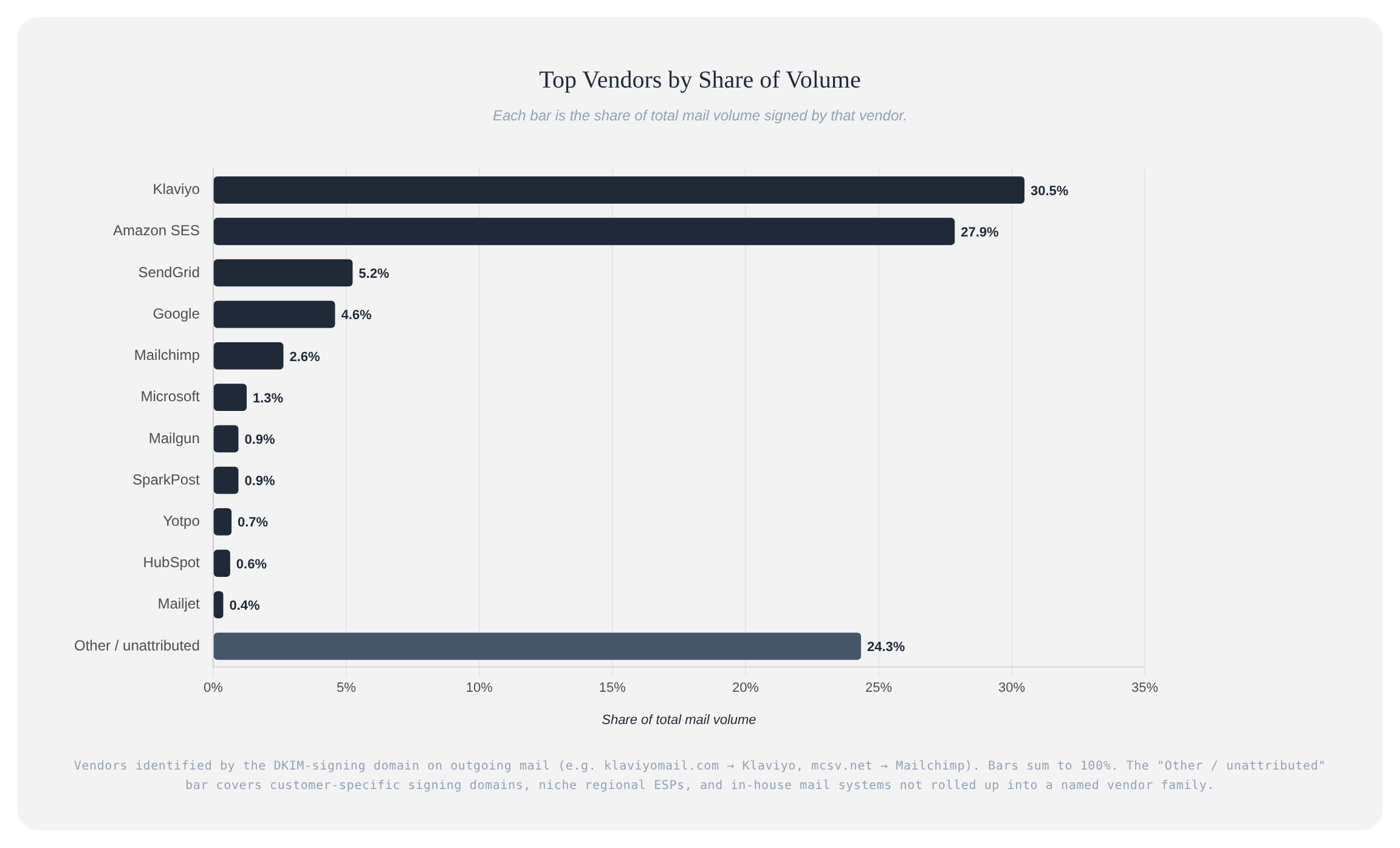

Dwóch dostawców podpisuje ponad połowę całej poczty w naszym zbiorze danych za Q1 2026. Podpis Klaviyo pojawia się na 30,5% wiadomości, które udało nam się przypisać do konkretnego dostawcy. Amazon SES odpowiada za kolejne 27,9%. Razem to 58,4% z dwóch źródeł. Cała reszta, w tym SendGrid, Google, Mailchimp, Microsoft, Mailgun, SparkPost, Yotpo, HubSpot, Mailjet oraz długi ogon domen podpisujących należących do konkretnych marek, dzieli między siebie pozostałą część. Jeśli wysyłasz pocztę marketingową lub transakcyjną dla swojej firmy, jest spora szansa, że Twoje wiadomości lecą przez jeden z tych kanałów, a sposób, w jaki ci dostawcy obsługują uwierzytelnianie, decyduje o tym, czy Twoja prawdziwa poczta trafi do skrzynki odbiorczej, czy do spamu.

Ten artykuł rozkłada na czynniki pierwsze ustalenie o koncentracji dostawców z raportu branżowego DMARCeye za Q1 2026. Pełny raport, ze wszystkimi 12 wykresami i metodologią, znajdziesz poniżej.

Gdzie siedzi wolumen w Q1 2026

Każdą wiadomość pogrupowaliśmy według tego, kto ją obsłużył. Każdy wychodzący email niesie cyfrowy podpis dostawcy, który go wysłał. Poczta podpisana przez klaviyomail.com pochodzi z Klaviyo. Poczta podpisana przez mcsv.net pochodzi z Mailchimp. Oto czołowa dwunastka oraz zbiorczy koszyk dla marek używających własnych domen podpisujących, mniejszych regionalnych dostawców i wewnętrznych systemów pocztowych:

- Klaviyo: 30,5%

- Amazon SES: 27,9%

- SendGrid: 5,2%

- Google: 4,6%

- Mailchimp: 2,6%

- Microsoft: 1,3%

- Mailgun: 0,9%

- SparkPost: 0,9%

- Yotpo: 0,7%

- HubSpot: 0,6%

- Mailjet: 0,4%

- Inne / nieprzypisane: 24,3%

Dwie sprawy. Po pierwsze, to mocno spadzista dystrybucja. Pierwsza dwójka podpisuje 58%, kolejnych 9 dostawców łącznie podpisuje około 17%. Po drugie, koszyk „Inne” z udziałem 24,3% to w większości domeny podpisujące kontrolowane przez samych klientów, co oznacza, że istotny kawałek poczty jest podpisywany przez domeny, których odbiorca nie potrafi dopasować do żadnej konkretnej marki. Grupowanie po podpisie DKIM działa dla dużych dostawców, ale rozmywa wszystko w długim ogonie, gdzie domeny podpisują własnymi, niestandardowymi nazwami.

Dlaczego to dwóch dostawców podpisuje tak dużo

Dane z Q1 pokazują koncentrację, ale nie mówią nam, dlaczego konkretna marka wybiera Klaviyo albo Amazon SES. Poniższe wzorce traktuj jak świadome przypuszczenia, nie jak ustalenia:

- Klaviyo dominuje w ecommerce. Shopify i podobne platformy sklepowe domyślnie kierują pocztę marketingową przez Klaviyo. Gdy marka zaczyna już wysyłać przez Klaviyo potwierdzenia zamówień, sekwencje porzuconego koszyka i flow po zakupie, wolumen rośnie błyskawicznie.

- Amazon SES to rura, która stoi pod wszystkim. Spora część wolumenu SES to nie są bezpośredni klienci. To inne ESP i produkty SaaS, które routują swoją pocztę wychodzącą przez SES, bo to najtańsza wiarygodna opcja przy dużej skali. Gdy ktoś mówi „wysyłam maile przez Narzędzie X”, jest spora szansa, że Narzędzie X pod spodem korzysta z SES, a SES dostaje punkty za podpis.

- Nazwany długi ogon to głównie poczta transakcyjna. SendGrid, Mailgun, SparkPost i Mailjet skłaniają się ku wysyłkom transakcyjnym i napędzanym przez deweloperów. Ich udział w wolumenie jest mniejszy niż udział w liczbie klientów, bo wolumen na klienta jest u nich niższy.

Liczby odzwierciedlają wolumen z Q1 2026 podpisany przez domeny identyfikowalne w DKIM. Mix dla pojedynczej marki będzie wyglądał inaczej niż średnia.

To DKIM dźwiga ciężar

Wewnątrz tych liczb kryje się bardziej użyteczny wzorzec: większość dostawców osiąga 99% zgodności DMARC nie dlatego, że jednocześnie przechodzi SPF i DKIM, ale dlatego, że gdy SPF się potyka, robotę odwala DKIM.

Mailchimp jest najczystszym przykładem: ich SPF zawodzi w 89,2% przypadków, a mimo to wskaźnik zaliczeń DMARC wciąż wynosi 98,9%. DKIM nadrabia braki. Na drugim biegunie DKIM Mailguna zawodzi w 22,9% przypadków, co ściąga ogólną zgodność do 77%. Gdy DKIM się sypie, nic innego tego nie kompensuje.

Jeśli wysyłasz przez któregokolwiek z tych dostawców, większość roboty wykonuje DKIM. Twój rekord SPF prawdopodobnie nie jest dopasowany do IP nadawczego dla istotnego kawałka poczty wychodzącej, a możesz tego nie zauważać, bo DKIM ratuje wiadomość.

Sprawdź konfigurację DKIM

Jeśli Twoja prawdziwa poczta opiera uwierzytelnianie na DKIM, oczywiste pytanie brzmi: czy DKIM jest dla Twojej domeny faktycznie skonfigurowany prawidłowo. Wpisz domenę poniżej, a sprawdzenie wyciągnie opublikowany rekord DKIM i powie, co znajdzie.

Co to znaczy, jeśli wysyłasz przez Klaviyo lub Amazon SES

Jeśli Twoja poczta marketingowa idzie przez Klaviyo, transakcyjna przez SES (albo jedno i drugie), a nigdy świadomie nie uwierzytelniłeś tych usług dla swojej domeny, zrób podstawowe sprawdzenie:

- SPF: czy uwzględniasz oba? Każdy dostawca potrzebuje własnej linii dodanej do rekordu SPF Twojej domeny. Klaviyo i Amazon SES publikują dokładną linię do skopiowania. Jeśli dodasz tylko jedną, poczta od drugiego dostawcy oblewa SPF i polega wyłącznie na DKIM. (Jeśli sam nie edytujesz rekordów DNS, robi to administrator IT albo dostawca hostingu w 5 minut.)

- DKIM: czy oba podpisują Twoją domeną? Domyślnie Klaviyo podpisuje przez

klaviyomail.com, a Amazon SES podpisuje swoją własną domeną. Oba można przestawić tak, żeby podpisywały Twoją domeną, i to jest dokładnie to, co sprawia, że DMARC przechodzi. Jeśli podpis pozostaje na domenie dostawcy, Twoja poczta od tego nadawcy oblewa DMARC. - Jeśli oba zawodzą, Twoją domenę łatwiej podszyć. Nawet kiedy Twoja własna poczta wciąż się przebija (Gmail jest wyrozumiały), w raportach DMARC zobaczysz porażki uwierzytelnienia od Twoich własnych dostawców. Z punktu widzenia odbiorcy wygląda to identycznie jak próba spoofingu i z czasem podgryza Twoją reputację nadawcy.

Sama naprawa jest niewielka: dokumentacje dostawców prowadzą Cię krok po kroku przez SPF i DKIM, a większość ma gotowe instrukcje do skopiowania i wklejenia. Trudniejszy problem to świadomość, jakie usługi w ogóle wysyłają pocztę w Twoim imieniu. Darmowy plan DMARCeye obejmuje jedną domenę i pokazuje Ci każdą usługę podpisującą jako Ty, w Twoich raportach zbiorczych, tydzień po tygodniu. Dwa do czterech tygodni danych zwykle wystarcza, żeby wyłapać nadawców, o których zapomniałeś.

Co to znaczy, jeśli nie korzystasz z dwójki liderów

Jeśli mieścisz się w 24% koszyka „Inne”, prawdopodobnie sam skonfigurowałeś podpisywanie DKIM albo używasz mniejszego, regionalnego dostawcy poczty. Historia o koncentracji u największych dostawców nie odnosi się do Ciebie wprost, ale wniosek pod spodem zostaje ten sam: raporty zbiorcze DMARC to jedyny sposób, żeby zobaczyć, co naprawdę jest wysyłane w Twoim imieniu. Pierwszy raz, kiedy przeczytasz prawdziwy raport z domeny, którą uważałeś za rozumianą na wylot, spodziewaj się znaleźć co najmniej jednego nadawcę, o którym zapomniałeś, i co najmniej jednego skonfigurowanego błędnie.

Nasz kompletny przewodnik po wdrożeniu DMARC opisuje pełny proces od „braku rekordu” do polityki egzekwowanej. Lutowe zasady Google i Yahoo z 2024 roku dla nadawców dodają kontekst dla każdego, kto wysyła powyżej 5000 wiadomości dziennie. Jeśli w naszym zbiorze za Q1 znajdziesz się też po stronie raportu o luce w egzekwowaniu DMARC, oba materiały dobrze się uzupełniają.

Praktyczny wniosek

Dwóch dostawców niesie większość poczty w naszym zbiorze danych za Q1 2026. Jeśli wysyłasz pocztę marketingową lub transakcyjną, jest spora szansa, że Twoje wiadomości lecą przez jednego z nich. I niezależnie od tego, którego dostawcę używasz, Twoje uwierzytelnianie najprawdopodobniej opiera się na DKIM, podczas gdy SPF kuleje. Nic z tego nie jest fatalne: zgodność DMARC może być wysoka, choć SPF zawodzi przez większość czasu, bo DKIM przeżywa tam, gdzie SPF nie. Tyle że „wysoka zgodność” ukrywa „nie mam pojęcia, co robi moja domena”. Wyjście jest takie samo jak zawsze: czytaj raporty, dokumentuj nadawców, naprawiaj tych nieuwierzytelnionych.