Zwei Anbieter signieren mehr als die Hälfte Ihrer Mails

Klaviyo und Amazon SES signieren 58,4 % der E-Mails im DMARCeye-Datensatz für Q1 2026. Was das für Ihre Authentifizierung bedeutet.

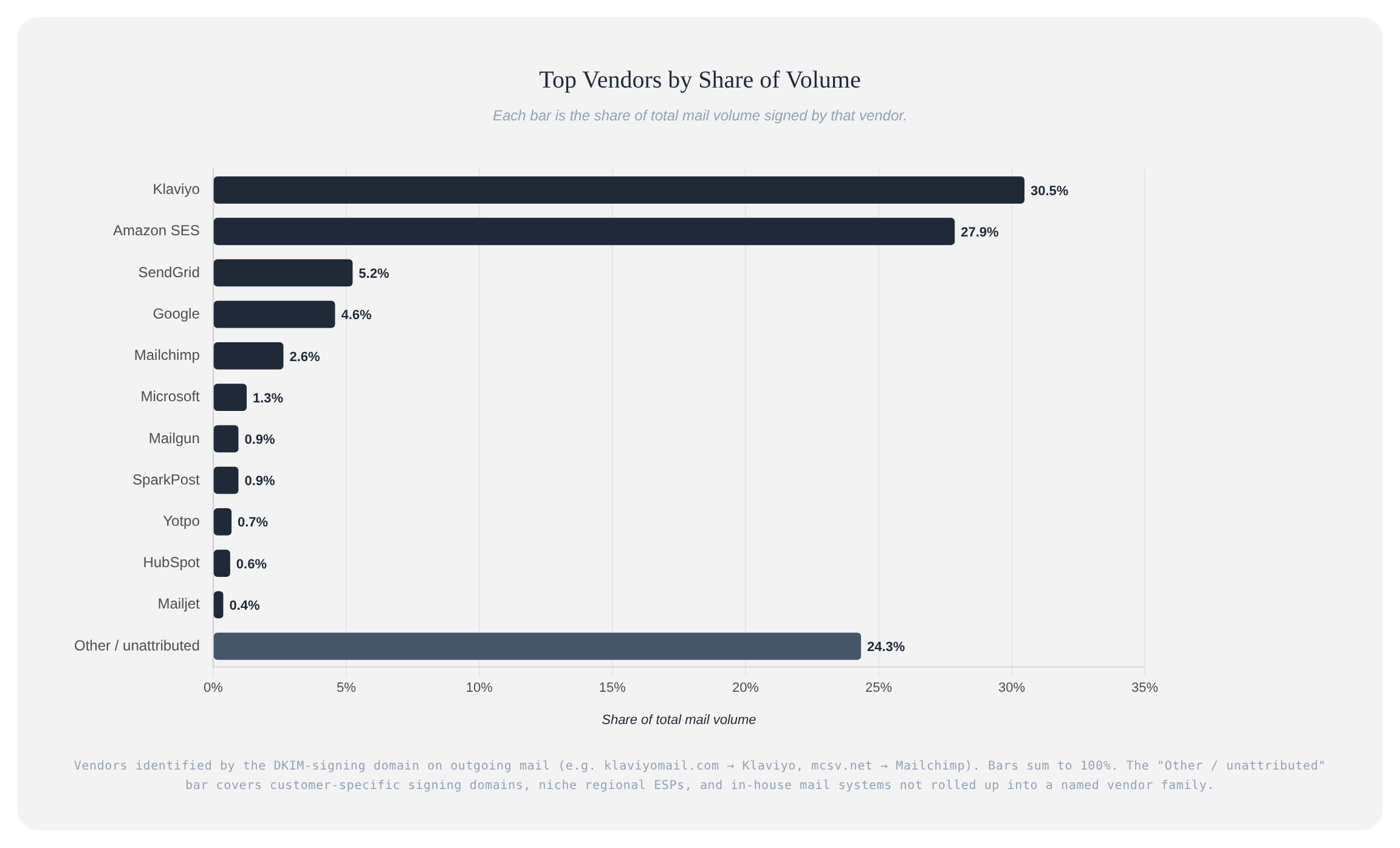

Zwei Anbieter signieren mehr als die Hälfte aller Mails in unserem Q1-2026-Datensatz. Die Signatur von Klaviyo erscheint auf 30,5 % der E-Mails, die wir einem Anbieter zuordnen konnten. Amazon SES taucht auf weiteren 27,9 % auf. Das sind 58,4 % aus zwei Anbietern. Alle anderen, also SendGrid, Google, Mailchimp, Microsoft, Mailgun, SparkPost, Yotpo, HubSpot, Mailjet sowie der lange Schwanz kundenspezifischer Signaturdomains, teilen sich den Rest. Wenn Sie für Ihr Unternehmen Marketing- oder Transaktions-E-Mails verschicken, ist die Wahrscheinlichkeit hoch, dass Ihre Nachrichten durch eine dieser Leitungen laufen. Wie diese Anbieter mit der Authentifizierung umgehen, entscheidet darüber, ob Ihre echten Mails im Posteingang oder im Spam landen.

Dieser Beitrag entpackt das Ergebnis zur Anbieterkonzentration aus dem DMARCeye-Branchenbericht für Q1 2026. Der vollständige Bericht mit allen 12 Auswertungen und der Methodik liegt unten.

Wo das Volumen in Q1 2026 liegt

Wir haben jede Nachricht danach gruppiert, wer sie abgefertigt hat. Jede ausgehende E-Mail trägt eine digitale Signatur des Anbieters, der sie verschickt hat. Mail, die mit klaviyomail.com signiert ist, kam von Klaviyo. Mail, die mit mcsv.net signiert ist, kam von Mailchimp. Hier sind die Top 12 plus eine Sammelkategorie für Marken mit eigenen Signaturdomains, kleinere regionale Anbieter und interne Mailsysteme:

- Klaviyo: 30,5 %

- Amazon SES: 27,9 %

- SendGrid: 5,2 %

- Google: 4,6 %

- Mailchimp: 2,6 %

- Microsoft: 1,3 %

- Mailgun: 0,9 %

- SparkPost: 0,9 %

- Yotpo: 0,7 %

- HubSpot: 0,6 %

- Mailjet: 0,4 %

- Sonstige / nicht zugeordnet: 24,3 %

Zwei Dinge. Erstens ist diese Verteilung sehr steil. Die Top 2 signieren 58 %, die nächsten 9 Anbieter zusammen rund 17 %. Zweitens besteht die Kategorie „Sonstige“ mit 24,3 % überwiegend aus kundeneigenen Signaturdomains, was bedeutet: Ein nennenswerter Teil der Mails wird mit Domains signiert, die der Empfänger keiner Marke zuordnen kann. Die Gruppierung nach DKIM-Signatur funktioniert für die großen Anbieter, verwischt aber alles im langen Schwanz, wo Domains mit eigenen Namen signieren.

Warum zwei Anbieter so viel signieren

Die Q1-Daten zeigen die Konzentration. Sie sagen uns nicht, warum sich eine bestimmte Marke für Klaviyo oder Amazon SES entscheidet. Behandeln Sie die folgenden Muster als fundierte Vermutungen, nicht als Erkenntnisse:

- Klaviyo dominiert im E-Commerce. Shopify und ähnliche Storefronts setzen Klaviyo standardmäßig für Marketing-Mails ein. Sobald eine Marke Bestellbestätigungen, Abandoned-Cart-Flows und Post-Purchase-Sequenzen über Klaviyo verschickt, skaliert das Volumen schnell.

- Amazon SES ist die Leitung hinter vielem. Ein großer Teil des SES-Volumens kommt nicht von Direktkunden. Es sind andere ESPs und SaaS-Produkte, die ihren ausgehenden Verkehr über SES routen, weil das die günstigste zuverlässige Option im großen Maßstab ist. Wenn jemand sagt „ich versende über Tool X“, ist die Chance hoch, dass Tool X unter der Haube SES nutzt, und die Signatur geht auf das Konto von SES.

- Der benannte lange Schwanz ist überwiegend transaktional. SendGrid, Mailgun, SparkPost und Mailjet richten sich stärker an transaktionale und entwicklergetriebene Versender. Ihr Volumenanteil ist kleiner als ihr Kundenanteil, weil ihr Volumen pro Kunde niedriger ist.

Die Zahlen spiegeln das Q1-2026-Volumen wider, das über DKIM-identifizierbare Domains signiert wurde. Der Mix einer einzelnen Marke wird vom Durchschnitt abweichen.

DKIM erledigt die Hauptarbeit

In diesen Zahlen steckt ein nützlicheres Muster: Die meisten Anbieter erreichen 99 % DMARC-Compliance nicht dadurch, dass sie sowohl SPF als auch DKIM bestehen, sondern dadurch, dass sie sich auf DKIM stützen, wenn SPF stolpert.

Mailchimp ist das deutlichste Beispiel: Ihr SPF scheitert in 89,2 % der Fälle, und trotzdem liegt ihre DMARC-Pass-Rate bei 98,9 %. DKIM fängt das auf. Am anderen Ende scheitert das DKIM von Mailgun in 22,9 % der Fälle, was die Gesamtcompliance auf 77 % drückt. Wenn DKIM schwächelt, gleicht nichts anderes das aus.

Wenn Sie über einen dieser Anbieter versenden, leistet DKIM den Großteil der Arbeit. Ihr SPF-Record ist für einen relevanten Teil Ihres ausgehenden Verkehrs vermutlich nicht auf die sendende IP ausgerichtet, und Ihnen ist das wahrscheinlich nicht aufgefallen, weil DKIM die Nachricht rettet.

Prüfen Sie Ihr DKIM-Setup

Wenn sich Ihre echten Mails bei der Authentifizierung auf DKIM verlassen, drängt sich die nächste Frage auf: Ist DKIM für Ihre Domain überhaupt korrekt eingerichtet? Geben Sie unten Ihre Domain ein. Die Prüfung schlägt Ihren veröffentlichten DKIM-Record nach und zeigt Ihnen, was sie findet.

Was das bedeutet, wenn Sie über Klaviyo oder Amazon SES versenden

Wenn Ihre Marketing-Mails über Klaviyo laufen, Ihre Transaktions-Mails über SES (oder beides) und Sie diese Dienste nie ausdrücklich für Ihre Domain authentifiziert haben, machen Sie eine kurze Prüfung:

- SPF: Sind beide eingebunden? Jeder Anbieter braucht eine eigene Zeile im SPF-Record Ihrer Domain. Klaviyo und Amazon SES veröffentlichen jeweils die exakte Zeile zum Kopieren. Ist nur einer eingetragen, scheitert die Mail des anderen Anbieters bei SPF und hängt komplett an DKIM. (Wenn Sie DNS-Einträge nicht selbst pflegen, erledigt das Ihre IT-Person oder Ihr Hosting-Anbieter in 5 Minuten.)

- DKIM: Signieren beide mit Ihrer Domain? Standardmäßig signiert Klaviyo mit

klaviyomail.comund Amazon SES mit der eigenen Domain. Beide lassen sich so einrichten, dass sie stattdessen mit Ihrer Domain signieren, und genau das lässt DMARC bestehen. Bleibt die Signatur auf der Anbieter-Domain, scheitert Ihre Mail für diesen Absender bei DMARC. - Wenn beide scheitern, ist Ihre Domain leichter zu spoofen. Selbst wenn Ihre eigenen Mails noch durchkommen (Gmail ist großzügig), zeigen Ihre DMARC-Reports Authentifizierungsfehler von Ihren echten Anbietern. Das sieht genauso aus wie ein Spoofing-Versuch und nagt mit der Zeit an Ihrer Absenderreputation.

Die eigentliche Korrektur ist klein: Die Anbieter-Doku führt Sie durch die SPF- und DKIM-Schritte, und die meisten Anbieter veröffentlichen Anleitungen zum Kopieren und Einfügen. Schwerer ist die Frage, welche Dienste überhaupt unter Ihrem Namen verschicken. Der kostenlose Tarif von DMARCeye deckt eine Domain ab und zeigt Ihnen in den Aggregat-Reports Woche für Woche jeden Dienst, der für Sie signiert. Zwei bis vier Wochen Daten reichen meist, um die Absender zu finden, die Sie vergessen hatten.

Was das bedeutet, wenn Sie nicht zu den Top 2 gehören

Wenn Sie zur 24-Prozent-Kategorie „Sonstige“ gehören, haben Sie wahrscheinlich Ihr eigenes DKIM-Signing eingerichtet oder nutzen einen kleineren regionalen Mail-Anbieter. Die Geschichte der Top-Anbieter-Konzentration trifft Sie nicht direkt, der grundlegende Punkt aber schon: DMARC-Aggregat-Reports sind der einzige Weg, um zu sehen, was tatsächlich in Ihrem Namen verschickt wird. Wenn Sie zum ersten Mal einen echten Report einer Domain lesen, die Sie zu kennen glaubten, finden Sie mit hoher Wahrscheinlichkeit mindestens einen vergessenen Absender und mindestens einen falsch konfigurierten. Den breiteren Blick darauf, was der Q1-2026-Datensatz domainübergreifend zeigt, finden Sie in der Analyse zur Durchsetzungslücke bei DMARC.

Unser vollständiger DMARC-Implementierungsleitfaden deckt den ganzen Weg von „kein Record“ bis zur durchgesetzten Policy ab. Die Absenderregeln von Google und Yahoo vom Februar 2024 liefern zusätzlichen Kontext für Absender ab 5.000 Nachrichten pro Tag.

Die praktische Erkenntnis

Zwei Anbieter befördern den Großteil der Mails in unserem Q1-2026-Datensatz. Wenn Sie Marketing- oder Transaktions-E-Mails verschicken, fließen Ihre Nachrichten mit hoher Wahrscheinlichkeit über einen davon. Und egal, welche Anbieter Sie nutzen: Ihre Authentifizierung hängt vermutlich an DKIM, während SPF nebenher stolpert. Nichts davon ist tödlich. DMARC-Compliance kann hoch sein, auch wenn SPF die meiste Zeit scheitert, weil DKIM dort durchhält, wo SPF aufgibt. Aber „hohe Compliance“ verdeckt oft „ich habe keine Ahnung, was meine Domain eigentlich tut“. Der Ausweg ist derselbe wie immer: Reports lesen, Absender dokumentieren, die nicht authentifizierten reparieren.